OBJECTIFS DE PRINCIPE DE LA REDTEAM

- Évaluer la robustesse des mesures de sécurité physiques, organisationnelles et logiques face à une attaque

- Évaluer la capacité de réaction des équipes informatiques et sécurité physiques

- Estimer l’impact d’une telle attaque en terme financier et d’image

- Améliorer le plan de sécurisation du SI en cours

Résultat

- Un plan de renforcement des accès physiques

- Migration de certains services dans le Cloud

- Mise en place d’une solution MFA

- Renforcement des outils des surveillances et formation de l’équipe informatique

Le projet

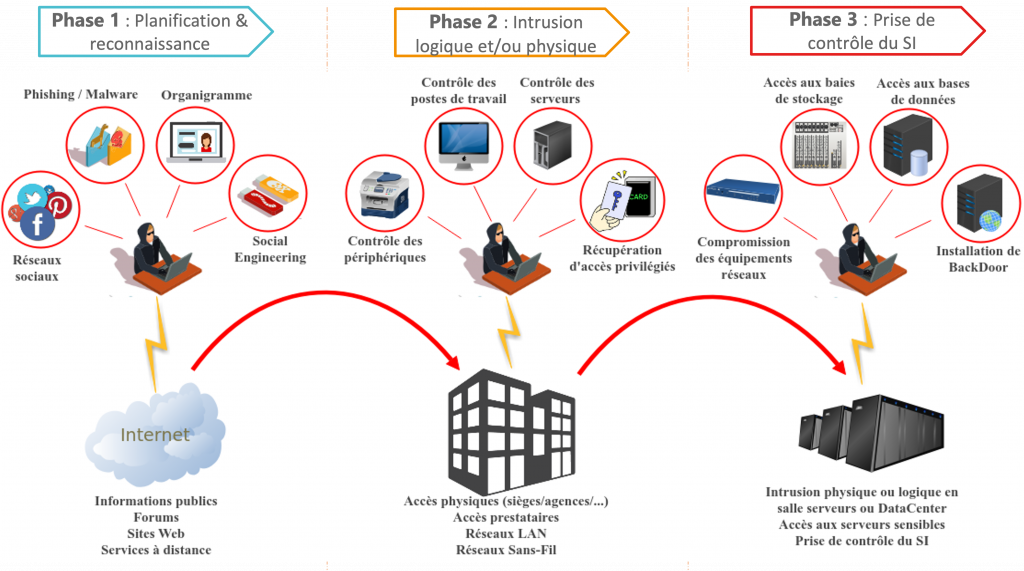

Le client travaille dans un secteur B2C très concurrentiel de vente à domicile. Afin de sensibiliser la hiérarchie sur les risques Cyber auxquels ils sont soumis vis-à-vis de la concurrence, le RSSI a souhaité réaliser une simulation d’attaque réaliste appelé Le principe de la RedTeam visant l’exfiltration de données stratégiques, aussi bien dématérialisées que matériels à travers les scénarios suivants :

- Scénario 1 : vol d’information et intrusion informatique depuis Internet

- Scénario 2 : intrusion physique et vol d’information depuis le siège

La proposition

C2S Bouygues a donc mis en place une prestation de type « RedTeam» afin de couvrir ces différents scénarios, à travers :

- Une phase d’OSINT (recherche d’information sur des sources ouvertes et privées)

- Une campagne de phishing visant à récupérer les identifiants de connexion de collaborateurs stratégiques

- Une mission d’intrusion physique suivi d’une compromission du SI interne (LAN & WIFI)